在数字化时代,用户通信授权是个人信息保护与数据合规使用的核心环节。实现授权过程的“可信、可知、可追溯”,不仅是法律要求(如《个人信息保护法》),更是建立用户信任、保障业务健康发展的技术基石。本文将深入解读实现这一目标的关键服务技术与咨询要点。

一、核心目标解读:可信、可知、可追溯

- 可信:指授权行为本身真实、有效、不可篡改与抵赖。确保授权主体是用户本人,授权意愿表达真实,且授权凭证具备法律与技术上的有效性。

- 可知:指授权状态对用户透明、可查询。用户应能清晰了解“在何时、向谁、以何种方式、授权了哪些信息、用于何种目的”,并能便捷地访问和管理自己的授权记录。

- 可追溯:指整个授权生命周期(从发起、同意、使用到变更、撤销)的所有操作日志被完整、安全地记录,并可在必要时进行审计与回溯,厘清责任。

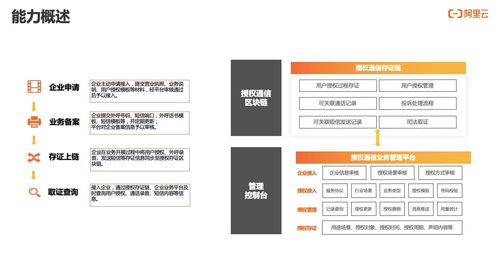

二、关键技术架构与实现路径

实现上述目标,需要构建一个以用户为中心、技术为支撑的闭环授权服务体系。

1. 可信身份认证与意愿确认技术

* 强身份验证:采用多因子认证(MFA)、生物识别、基于数字证书/PKI的认证等方式,确保操作者即用户本人。

- 意愿表达明晰化:授权界面设计需遵循“清晰、具体、单独同意”原则。采用动态验证码、手势密码、二次确认弹窗等技术,防止误操作与诱导,并记录同意时刻的环境信息(如IP、时间戳、设备指纹)。

2. 结构化授权与权限最小化管理

* 细粒度授权:将通信权限(如读取通讯录、发送短信、访问通话记录等)拆分为最小功能单元,允许用户按需、分项授权,而非“一揽子”同意。

- 机器可读的授权策略:采用标准化格式(如XACML、OAuth 2.0 Scope、自定义权限标签)描述授权范围、目的、有效期,便于系统自动执行与解释。

3. 区块链与分布式账本技术(DLT)

* 实现不可篡改的存证:将授权事件的关键哈希(用户ID、授权对象、权限内容、时间戳、同意凭证)上链存证,为“可信”与“可追溯”提供底层技术保障。授权记录一旦上链,任何一方无法单方面篡改。

- 提升追溯效率:所有相关方(用户、服务提供方、监管机构)在获得许可后,可依据链上凭证快速核验授权真实性,追溯完整流转路径。

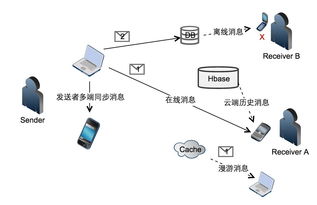

4. 全链路日志与审计追踪系统

* 标准化日志记录:在授权发起、同意、访问令牌发放、API调用、数据访问、权限变更/撤销等每个环节,记录结构化日志(Who, When, Where, What, How)。

- 安全存储与防篡改:日志集中存储于安全区域,采用加密、签名技术,并确保其完整性。定期备份并与区块链存证相互校验。

- 可视化审计门户:为用户提供友好的“授权中心”门户,实时展示所有活跃授权状态与历史记录;为管理员与审计方提供多维查询与审计报告功能。

5. 动态授权管理与实时撤销

* 授权生命周期管理:支持用户随时查看授权列表,并允许对特定授权进行即时撤销。撤销指令应实时生效,并同步通知所有相关数据使用方。

- 授权过期与续期:为授权设置合理有效期,到期前主动提醒用户。过期后系统自动停止相关权限,需用户重新授权。

三、信息技术咨询服务的关键切入点

作为信息技术咨询服务方,在帮助企业构建或优化此类系统时,应重点关注:

- 合规性诊断与差距分析:对照《个人信息保护法》、GDPR、行业标准等,评估现有授权流程在“可信、可知、可追溯”方面的合规差距与技术债务。

- 技术方案选型与架构设计:根据企业业务规模、技术栈、成本预算,推荐合适的认证方案、日志方案、是否引入区块链等,设计兼顾安全、性能与用户体验的整体架构。

- 流程重塑与用户体验设计:协助企业将法律要求转化为清晰、友好的用户交互流程,设计授权界面、通知模板、用户授权管理后台等。

- 实施路径规划与风险管理:制定分阶段实施路线图,明确各阶段交付物。识别实施过程中的技术、合规与业务连续性风险,并提供缓解策略。

- 持续监测与优化建议:系统上线后,提供持续监测服务,评估系统运行效果、用户反馈,并随着法规与技术发展提出迭代优化建议。

###

实现用户通信授权的“可信、可知、可追溯”,是一个融合了法律合规、技术实现与用户体验的系统工程。它并非单一产品的部署,而是需要贯穿于业务全流程的技术体系与文化构建。通过引入强认证、细粒度权限控制、区块链存证、全链路审计等关键技术,并在专业的信息技术咨询服务指导下进行顶层设计与分步实施,企业不仅能满足日益严格的监管要求,更能以此为契机,赢得用户信任,夯实数据驱动的业务基础,在数字时代构建可持续的竞争力。